我有一个应用程序部署在force.com平台的salesforce上,我正在尝试为其配置双向SSL。

也就是说,我希望每个从SF发送到我的服务器的请求都会发送一个客户端证书。

我已经在SF上进行了必要的配置以发送证书,但仍然从服务器获得403.7,这意味着:被禁止,需要客户端证书。

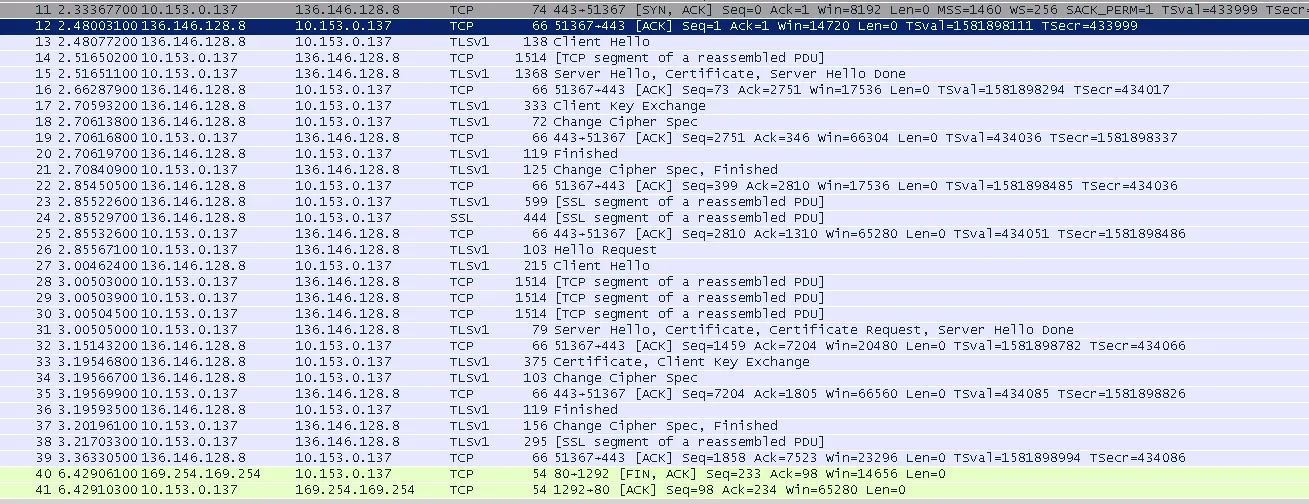

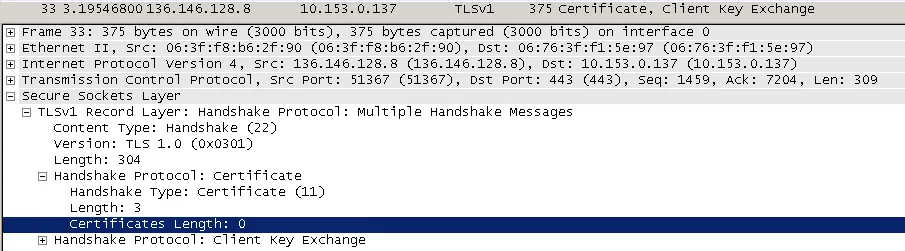

我在服务器上安装了Wireshark,捕获流量以查看双向SSL握手,并试图在服务器hello消息中找到告诉客户端证书应该对应哪些受信任CA的位置,但我很难找到。

我怀疑这就是客户端未发送证书的原因。

有人能指导我在服务器hello消息中应该查找的位置吗?或者在另一个数据包捕获中?

先谢谢了。

也就是说,我希望每个从SF发送到我的服务器的请求都会发送一个客户端证书。

我已经在SF上进行了必要的配置以发送证书,但仍然从服务器获得403.7,这意味着:被禁止,需要客户端证书。

我在服务器上安装了Wireshark,捕获流量以查看双向SSL握手,并试图在服务器hello消息中找到告诉客户端证书应该对应哪些受信任CA的位置,但我很难找到。

我怀疑这就是客户端未发送证书的原因。

有人能指导我在服务器hello消息中应该查找的位置吗?或者在另一个数据包捕获中?

先谢谢了。