我可以使用Wireshark捕获数据包,但我无法将流解码为任何可理解的内容。

WireShark bug数据库中的这个项目表明,在SQL Server 2005或更新版本中可能无法实现。但在此问题的答案中,Stack Overflow上的多位用户表示这是一种有效的方法。

感谢您提供任何帮助。

我可以使用Wireshark捕获数据包,但我无法将流解码为任何可理解的内容。

WireShark bug数据库中的这个项目表明,在SQL Server 2005或更新版本中可能无法实现。但在此问题的答案中,Stack Overflow上的多位用户表示这是一种有效的方法。

感谢您提供任何帮助。

编辑(2017-05-02):微软网络监视器 - 已被 Microsoft Message Analyzer 替换 - 具有相同的目的。有关如何使用它,请参见以下答案中的评论。

注意: Microsoft Message Analyzer 于2019年末已停用,不再提供下载。

还有一个来自微软自己的被低估的工具:“微软网络监视器”。基本上,这与Wireshark非常相似,但某些特定的MS协议具有比Wireshark本身更好的解析和可视化支持,显然只能在Windows下运行 ;-)。

该工具相当古老,看起来已经被抛弃(迄今没有看到更新版本),但仍然做得很好,定义新协议的语法非常整洁/有趣 - 因此它仍然具有许多未来的优点。

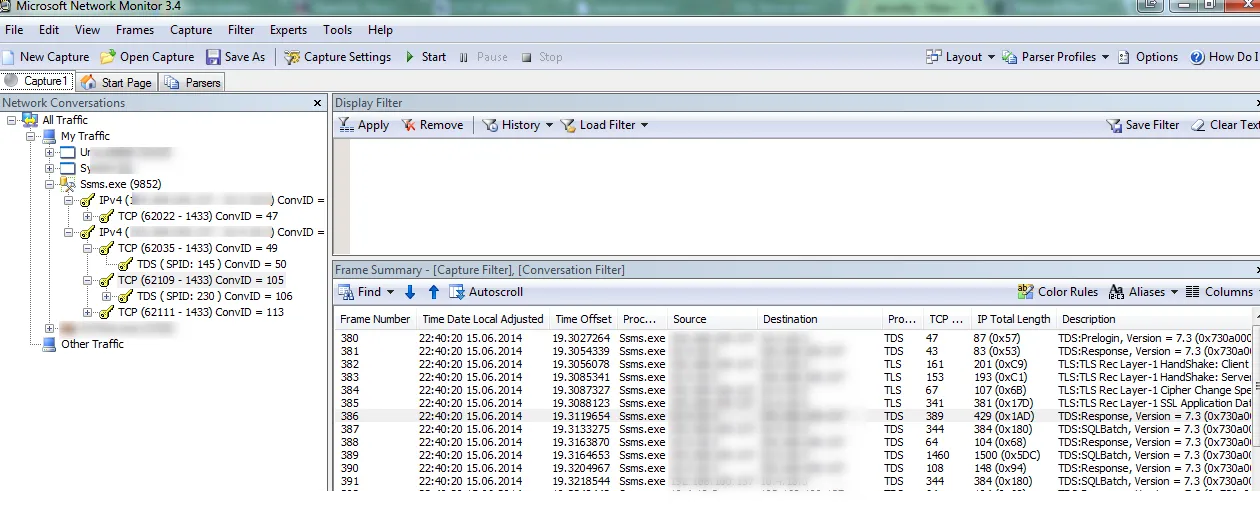

分析示例 - 录制已针对TDS进行过滤,因此其他数据包大多被丢弃:

获取所有发送的命令:

不幸的是,目前还没有自动滚动功能,但可以按时间戳排序并让新的查询出现在顶部。

您所提到的问题是如何证明流量已经被加密。

他们使用Wireshark来展示您无法读取它。

早期版本的SQL Server加密较弱,但我认为解密SQL Server 2005流量并不容易。