# Starter pipeline

# Start with a minimal pipeline that you can customize to build and deploy your code.

# Add steps that build, run tests, deploy, and more:

# https://aka.ms/yaml

trigger:

- master

pool:

vmImage: 'ubuntu-latest'

variables:

tag: 'web'

DockerImageName: 'boiyaa/google-cloud-sdk-nodejs'

steps:

- task: Docker@2

inputs:

command: 'build'

Dockerfile: '**/Dockerfile'

tags: 'web'

- script: |

echo ${GCLOUD_SERVICE_KEY_STAGING} > ${HOME}/gcp-key.json

gcloud auth activate-service-account --key-file ${HOME}/gcp-key.json --project ${GCLOUD_PROJECT_ID_STAGING}

gcloud container clusters get-credentials ${GCLOUD_PROJECT_CLUSTER_ID_STAGING} \

--zone ${GCLOUD_PROJECT_CLUSTER_ZONE_STAGING} \

--project ${GCLOUD_PROJECT_ID_STAGING}

displayName: 'Setup-staging_credentials'

- bash: bash ./deploy/deploy-all.sh staging

displayName: 'Deploy_script_staging'

如何在Azure DevOps中启用Docker层缓存

以下是我的解决方法。我从我的注册表(在我的情况下是Azure容器注册表)拉取了最新版本的镜像到Azure DevOps托管的代理程序上。然后,我将--cache-from添加到Docker构建参数中,指向刚刚下载到本地机器/缓存的此最新标记。

- task: Docker@2

inputs:

containerRegistry: '$(ContainerRegistryName)'

command: 'login'

- script: "docker pull $(ACR_ADDRESS)/$(REPOSITORY):latest"

displayName: Pull latest for layer caching

continueOnError: true # for first build, no cache

- task: Docker@2

displayName: build

inputs:

containerRegistry: '$(ContainerRegistryName)'

repository: '$(REPOSITORY)'

command: 'build'

Dockerfile: './dockerfile '

buildContext: '$(BUILDCONTEXT)'

arguments: '--cache-from=$(ACR_ADDRESS)/$(REPOSITORY):latest'

tags: |

$(Build.BuildNumber)

latest

- task: Docker@2

displayName: "push"

inputs:

command: push

containerRegistry: "$(ContainerRegistryName)"

repository: $(REPOSITORY)

tags: |

$(Build.BuildNumber)

latest

8

目前Azure DevOps不支持Docker层缓存。 原因如下所述:

在Microsoft托管代理的当前设计中,每个作业都分派给新配置的虚拟机。这些虚拟机在作业完成后被清理,不会被保留,因此不能用于后续的作业。虚拟机的短暂性质防止了缓存的Docker层的重复使用。

但是:

1. 使用自托管代理可以实现Docker层缓存。您可以尝试创建本地代理来运行构建流水线。您可能需要禁用作业选项“允许脚本访问OAuth令牌”。因为$(System.AccessToken)是通过--build-arg ACCESS_TOKEN=$(System.AccessToken)传递给docker build的,其值每次运行都会发生变化,这将使缓存失效。

2. 您还可以使用Cache任务和

docker save/load命令将保存的Docker层上传到Azure DevOps服务器,并在未来的运行中恢复它。查看此thread以获取更多信息。3. 另一种解决方法如此blog所述,是在您的Dockerfile中使用--cache-from和--target。

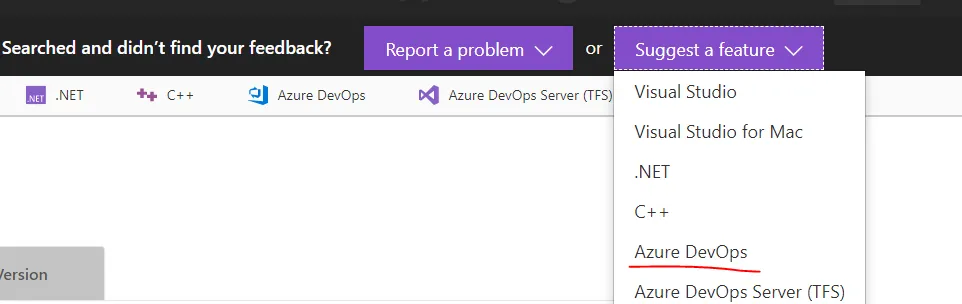

如果上述解决方法不能满足您的需求,您可以向Microsoft开发团队提交功能请求。单击建议一个功能,然后选择Azure DevOps。

编辑:如评论中指出,实际上这个功能是可以在不使用BuildKit的情况下使用的。在构建过程中使用Docker镜像作为缓存源的示例请参见此处。

通过将变量DOCKER_BUILDKIT: 1(请参阅此链接)添加到管道作业并安装buildx,我成功地通过将缓存存储为单独的镜像来实现层缓存。有关基本知识,请参见此链接。

以下是Azure DevOps中的一个示例步骤:

- script: |

image="myreg.azurecr.io/myimage"

tag=$(Build.SourceBranchName)-$(Build.SourceVersion)

cache_tag=cache-$(Build.SourceBranchName)

docker buildx create --use

docker buildx build \

-t "${image}:${tag}"

--cache-from=type=registry,ref=${image}:${cache_tag}\

--cache-to=type=registry,ref=${image}:${cache_tag},mode=max \

--push \

--progress=plain \

.

displayName: Build & push image using remote BuildKit layer cache

当然,这会要求每次运行都下载镜像缓存,但对于Docker构建过程中需要长时间安装步骤的图像来说,这肯定更快(在我们的情况下从约8分钟缩短为2分钟)。

5

fooimg:tag,则在构建之前先执行docker pull fooimg:tag命令,然后再执行docker build --cache-from fooimg:tag . -t fooimg:tag命令。 - Eugen Mayer--cache-from 无法在多阶段构建中工作。实际上,您需要在最终镜像中内联缓存,以便多阶段构建从 MS 托管代理的缓存中受益。 - igor如果你不想把缓存推送到容器注册表,也可以在管道VM中设置“本地”Docker层缓存。以下是需要的步骤:

- task: Docker@2

displayName: Login to ACR

inputs:

command: login

containerRegistry: $(SERVICE_NAME)

- task: Cache@2

displayName: Cache task

inputs:

key: 'docker | "$(Agent.OS)" | "$(Build.SourceVersion)"'

path: /tmp/.buildx-cache

restoreKeys: 'docker | "$(Agent.OS)"'

- bash: |

docker buildx create --driver docker-container --use

docker buildx build --cache-to type=local,dest=/tmp/.buildx-cache-new --cache-from type=local,src=/tmp/.buildx-cache --push --target cloud --tag $REGISTRY_NAME/$IMAGE_NAME:$TAG_NAME .

displayName: Build Docker image

# optional: set up deploy steps here

- task: Docker@2

displayName: Logout of ACR

inputs:

command: logout

containerRegistry: $(SERVICE_NAME)

关键在于设置 Docker 的

buildx 并使用 --cache-to 和 --cache-from 标志运行它,而不是使用 Azure Docker 任务。你还需要使用 Cache 任务以确保在后续的管道运行中重新加载 Docker 缓存,并且需要设置手动交换步骤,其中新生成的缓存替换旧缓存。1

buildx bake命令从构建的镜像中创建容器,@jidicula所建议的绝对是正确的。然而,我还必须添加--load标志将镜像加载到本地存储中,因为docker-container驱动程序会创建一个单独的环境(即您无法使用docker images ls命令查看镜像):docker buildx create --driver docker-container --use;docker buildx bake *--load*;docker create --name=containerName image:tag;docker cp containerName:/<container-path>/ ./<host-path>; - Krusty看起来微软早就引入了Azure Devops的Pipeline Caching,可以缓存Docker层。请参阅此链接。

1

您可以使用Docker@2拉取镜像,如果您有与ACR的服务连接,则无需运行login命令。此外,我不需要设置BUILDKIT_INLINE_CACHE,但如果它对您不起作用,则以下链接说明如何设置并使用它https://zws.im/。我的解决方案基于Kees Schollaart的解决方案:

- task: Docker@2

displayName: "Pull image"

inputs:

command: pull

containerRegistry: "$(ContainerRegistryName)"

arguments: $(ACR_ADDRESS)/$(REPOSITORY):latest

- task: Docker@2

displayName: build

inputs:

containerRegistry: '$(ContainerRegistryName)'

repository: '$(REPOSITORY)'

command: 'build'

Dockerfile: './dockerfile '

buildContext: '$(BUILDCONTEXT)'

arguments: '--cache-from=$(ACR_ADDRESS)/$(REPOSITORY):latest'

tags: |

$(Build.BuildNumber)

latest

- task: Docker@2

displayName: "push"

inputs:

command: push

containerRegistry: "$(ContainerRegistryName)"

repository: $(REPOSITORY)

tags: |

$(Build.BuildNumber)

latest

我曾经遇到过同样的问题。结果发现是任务“npm authenticate”每次插入新令牌破坏了缓存。我只需将静态的 .npmrc 文件放入 Pipeline > Library > SecureFiles 仓库中,一切都变得非常快速:

- task: DownloadSecureFile@1

name: 'npmrc'

displayName: 'Download of the npmrc authenticated'

inputs:

secureFile: '.npmrc'

- task: CopyFiles@2

inputs:

SourceFolder: $(Agent.TempDirectory)

contents: ".npmrc"

TargetFolder: $(Build.SourcesDirectory)/Code

OverWrite: true

displayName: 'Import of .npmrc'

- task: Docker@2

displayName: Build an image

inputs:

command: build

dockerfile: '$(Build.SourcesDirectory)/Dockerfile'

tags: |

$(tag)

唯一的缺点是个人访问令牌只有一年的有效期。所以你需要每年更换你的安全文件...

原文链接

- 相关问题

- 3 Azure DevOps 本地缓存容器作业

- 6 如何在Azure DevOps中将Docker镜像发布为构件

- 18 正确地保持 Docker VSTS/Azure DevOps 构建代理干净但缓存

- 5 如何在 Azure DevOps 流水线中运行 "docker login azure"?

- 5 如何在Azure DevOps Server中使用Azure CLI的Azure DevOps扩展?

- 4 如何在Azure DevOps代理上使用Docker任务V2运行Docker镜像?

- 4 Azure DevOps:如何在组织层面上设置工作项的权限?

- 6 使用缓存层优化 Azure DevOps Docker 流水线

- 12 如何在Azure DevOps(服务器)管道中测试Docker化的应用程序?

- 5 如何在Azure DevOps管道中将环境变量嵌入Docker镜像?

docker build命令之前添加DOCKER_BUILDKIT=1。 - Tyson Williams