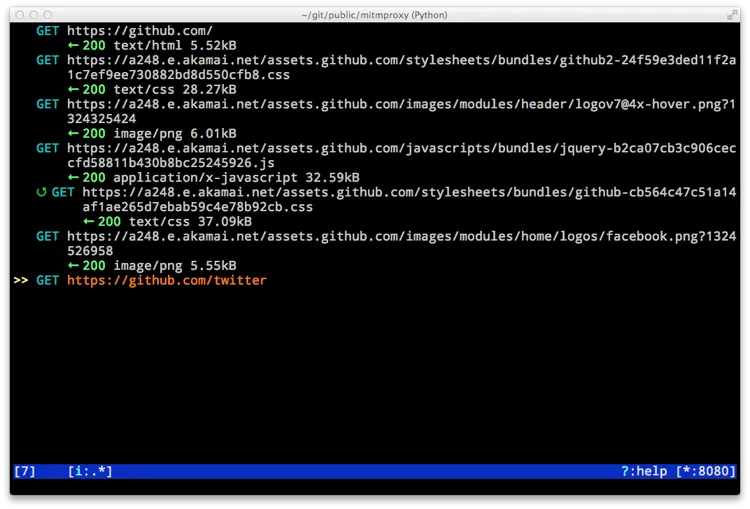

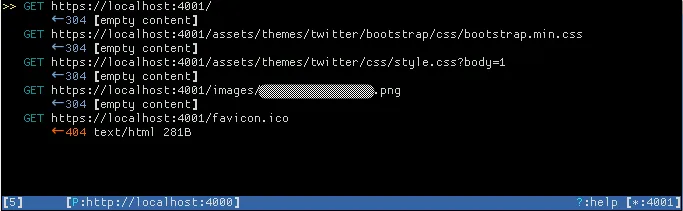

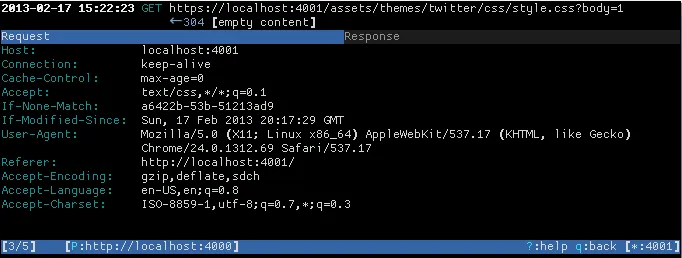

我需要一个可以拦截HTTP请求、提取其信息(内容、目标等)、执行各种分析任务以及最终确定是否应该丢弃请求的工具。合法请求必须被转发到应用程序中。

基本上,这与IDS具有相同的功能。但请注意,我不是在寻找数据包嗅探器/过滤器。我想要的是在HTTP层面上操作的工具。

它应该可在Linux上实现,并在请求所指向的应用程序系统上运行。

作为奖励,还应支持https(查看请求内容而无需加密)。

基本上,这与IDS具有相同的功能。但请注意,我不是在寻找数据包嗅探器/过滤器。我想要的是在HTTP层面上操作的工具。

它应该可在Linux上实现,并在请求所指向的应用程序系统上运行。

作为奖励,还应支持https(查看请求内容而无需加密)。