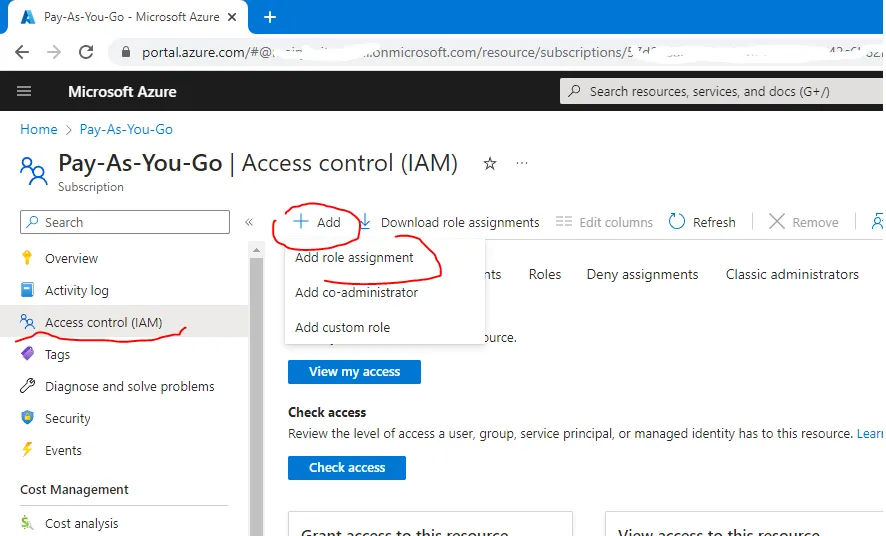

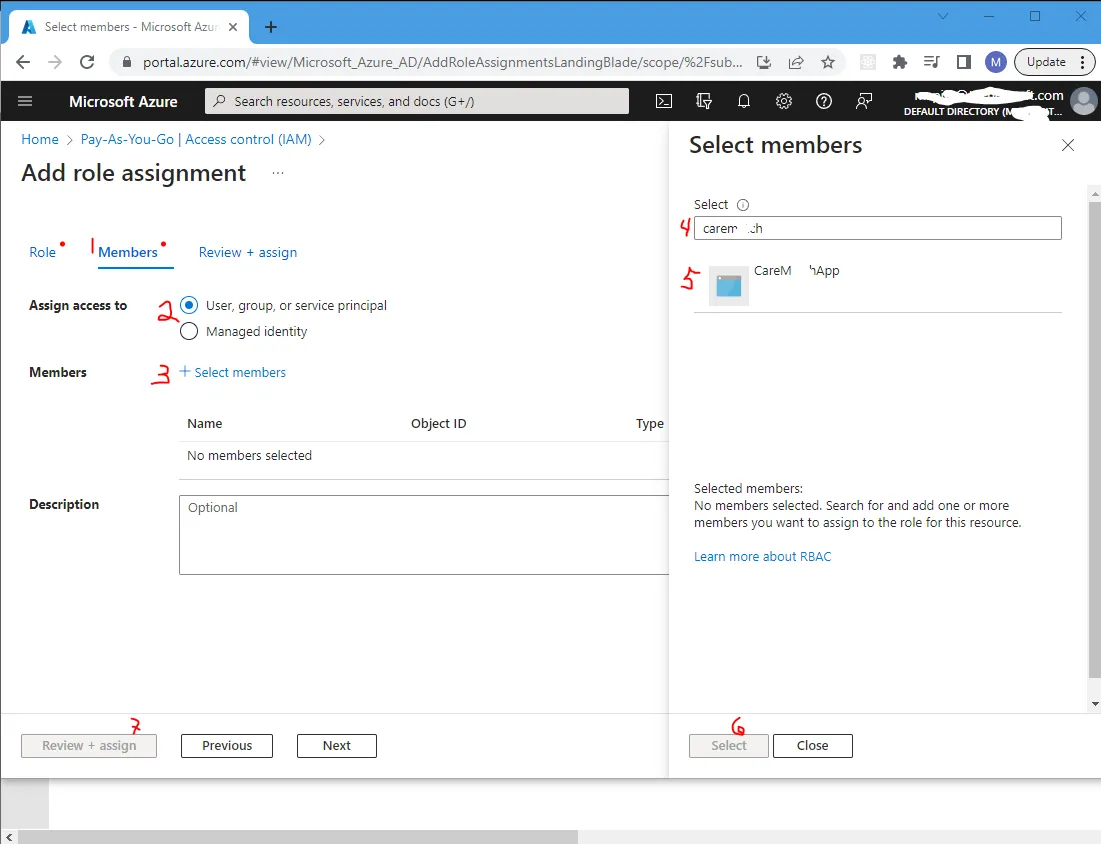

在响应中,我得到了AuthorizationFailed错误代码,其详细信息如下:

客户端未被授权对范围“/subscriptions/xxxxxxxx-xxxxxxx-xxxx/resourceGroups/xxxxxxxxxxx/providers/Microsoft.Web/serverfarms/xxxx”执行操作“Microsoft.Web/serverfarms/read”,或者该范围无效。如果最近已授予访问权限,请刷新您的凭据。

但是当我尝试使用门户网站上的https://learn.microsoft.com/en-us/rest/api/appservice/appserviceenvironments/get进行相同的验证时,请求会返回预期的结果。

因此,是否有其他身份验证方式,或者我需要定义某些权限来实现功能?