ssh 连接到它。我会看到典型的警告:

$ ssh myserver

The authenticity of host 'ec2-12-34-567-890.compute-1.amazonaws.com (12.34.567.890)' can't be established.

ECDSA key fingerprint is 31:66:15:d2:19:41:2b:09:8a:8f:9f:bd:de:c6:ff:07.

Are you sure you want to continue connecting (yes/no)?

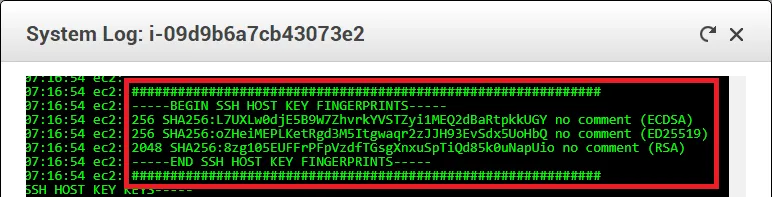

我在登录前如何验证指纹?

最好的方法是基于原始创建控制台日志之外的内容来进行验证,因为日志可能会在系统重新启动、执行大型系统安装脚本生成大量输出时被清除,或者连接到一个旧系统上,该系统的密钥在创建时没有被跟踪。