我们的客户最近将安全协议升级到TLS 1.2。因此,我们将我们的应用程序升级到4.6.1版本,期望安全协议将默认为TLS 1.2,但实际上并没有。有任何想法是为什么?

.Net Framework 4.6.1未默认使用TLS 1.2

7

我曾经遇到过类似的问题,以下是解决方法:

打开PowerShell并使用命令

[Net.ServicePointManager]::SecurityProtocol检查支持的协议。运行以下两个 cmdlet 来设置.NET Framework 强密码学注册表键:

在64位 .Net Framework 上启用强密码学(版本 4 及以上)

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Wow6432Node\Microsoft\.NetFramework\v4.0.30319' -Name 'SchUseStrongCrypto' -Value '1' -Type DWord在32位 .Net Framework 上启用强密码学(版本 4 及以上)

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Microsoft\.NetFramework\v4.0.30319' -Name 'SchUseStrongCrypto' -Value '1' -Type DWord重启 PowerShell 并再次使用命令

[Net.ServicePointManager]::SecurityProtocol检查支持的协议。

现在它应该显示 Tls12。

希望这能帮到你。

11

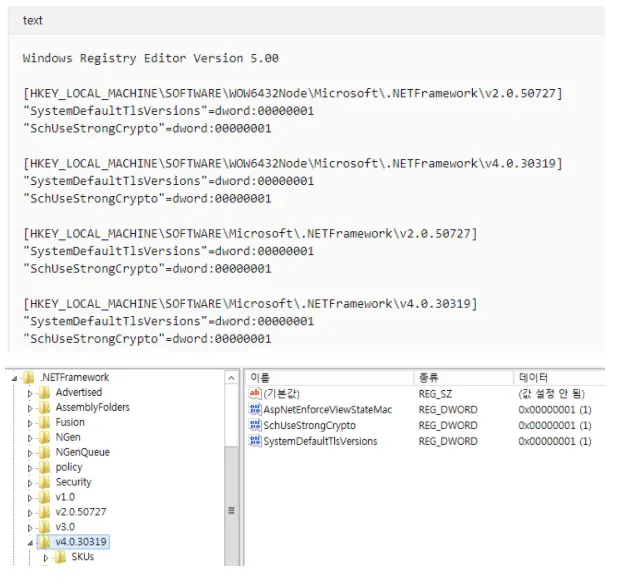

SecurityProtocol 返回值都是 SystemDefault。然而,这仍然可以正常工作! - RichardM正如其他人所提到的,为了在现有的.NET应用程序中启用TLS 1.2而不需要在应用程序代码中显式设置协议版本,必须设置一些Windows注册表键。

为了使.NET 4.x代码默认选择最强的可用协议(即在代码中未明确指定协议时),需要以下注册表键:(详情请见此处):

在32位和64位版本的Windows上:

HKLM\SOFTWARE\Microsoft\.NETFramework\v4.0.30319\SchUseStrongCrypto: 0X00000001

在64位版本的Windows上:

HKLM\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319\SchUseStrongCrypto: 0X00000001

当在64位系统上运行32位应用程序时,需要 WOW6432Node 值来启用TLS 1.2。

但是这里有一个快速简单的解决方案:https://github.com/TheLevelUp/pos-tls-patcher

更新:

如果您的目标是.NET 4.6或4.7,您会对.NET Framework中的传输层安全性(TLS)最佳做法感兴趣。

请注意,上面链接的TLS Patcher非常遵循微软针对现有无法定位到.NET 4.6或更高版本的.NET 4.0和4.5应用程序的建议。4

4.6.2中也没有默认值,但是像上面某位评论者所提到的,控制台应用程序似乎默认使用TLS 1.2。我在一个针对4.6.2的网站项目中尝试了完全相同的代码,但它并没有默认使用TLS 1.2。

4.7及以上版本具有SecurityProtocolType.SystemDefault的默认值。

“这允许基于SslStream的.NET Framework网络API(例如FTP、HTTP和SMTP)从操作系统或系统管理员执行的任何自定义配置中继承默认安全协议” https://learn.microsoft.com/en-us/dotnet/api/system.net.servicepointmanager.securityprotocol?view=netframework-4.7#System_Net_ServicePointManager_SecurityProtocol

我们在IIS中托管.NET 4.6.2应用程序时遇到了类似的问题。

我们通过将httpRuntime元素添加到web.config文件中来解决该问题。如果没有它,我们的服务无法默认使用TLS 1.2。

<httpRuntime targetFramework="4.6.2" />

1

基于以下链接

https://learn.microsoft.com/en-us/dotnet/framework/network-programming/tls

我已经添加了

AppContext.SetSwitch("Switch.System.Net.DontEnableSystemDefaultTlsVersions", false);

我将此代码添加到我的代码中,这为我解决了问题。这应该默认为操作系统支持的最高级别,这与4.7及以上版本的默认行为相同。

8

以下是在x64 Windows操作系统中需要的所有注册表键和值。如果您有32位操作系统(x86),只需删除最后两行。该注册表脚本将禁用TLS 1.0。需要重新启动操作系统。

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\server]

"disabledbydefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\ssl 3.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\ssl 3.0\client]

"disabledbydefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\ssl 3.0\server]

"disabledbydefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.0\client]

"disabledbydefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.0\server]

"disabledbydefault"=dword:00000001

"enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.1\client]

"disabledbydefault"=dword:00000000

"enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.1\server]

"disabledbydefault"=dword:00000000

"enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.2]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.2\client]

"disabledbydefault"=dword:00000000

"enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\tls 1.2\server]

"disabledbydefault"=dword:00000000

"enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319]

"SchUseStrongCrypto"=dword:00000001

我在初始页面的代码中使用了这个。该应用程序是使用VB.NET的Web表单,使用.NET Framework 4.6.1。

System.Net.ServicePointManager.SecurityProtocol = System.Net.SecurityProtocolType.Tls12

3

在注册表中禁用旧协议SSL2.0、SSL3.0、TLS1.0、TLS1.1,启用TLS1.2,并启用.NET Framework的强密码学。

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions"=dword:00000001

"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SystemDefaultTlsVersions"=dword:00000001

"SchUseStrongCrypto"=dword:00000001

- 更新 Windows 和 WinHTTP

- 确保在操作系统级别上启用 TLS 1.2 作为 SChannel 协议

- 更新和配置 .NET Framework 以支持 TLS 1.2

原文链接

- 相关问题

- 10 无法在C#中使用SslStream并使用.NET Framework 4.6接受TLS 1.2协议

- 31 .NET Framework 4.6.1定向包和.NET Framework 4.6.1运行时有什么区别?

- 3 在Windows 10中,默认情况下未启用TLS 1.2与.NET 4.7相关。

- 3 HTTPListener 在 .NET 4.6 和 Server2012R2 上未使用 TLS 1.1 / 1.2

- 3 在.NET 4.5.1上启用TLS 1.2

- 94 .NET Framework 4.0中的TLS 1.2

- 50 .NET 4.5和.NET 4.5.1默认启用了TLS 1.1和TLS 1.2吗?

- 3 在.NET Framework 4.0中使用TLS 1.2的问题

- 4 使用Ansible安装.Net Framework 4.6.1

- 3 .NET 2.0中的SecurityProtocol Tls 1.2