我试图为我的asp.net网站创建客户端证书认证。

为了创建客户端证书,我需要首先创建一个证书颁发机构:

makecert.exe -r -n “CN=My Personal CA” -pe -sv MyPersonalCA.pvk -a sha1 -len 2048 -b 01/01/2013 -e 01/01/2023 -cy authority MyPersonalCA.cer

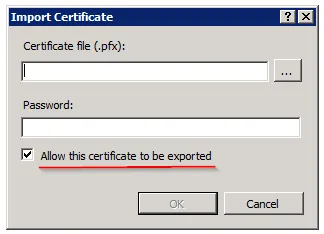

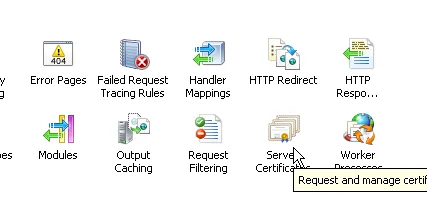

然后,我需要将其导入到IIS 7中,但由于它只接受 .pfx 格式,所以我需要先转换一下格式。

pvk2pfx.exe -pvk MyPersonalCA.pvk -spc MyPersonalCA.cer -pfx MyPersonalCA.pfx

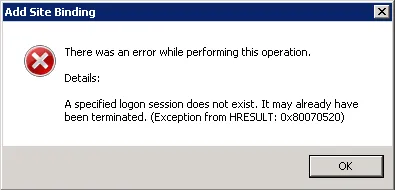

在导入 MyPersonalCA.pfx 后,我尝试为我的网站添加 https 网站绑定,并选择上述 SSL 证书,但我收到以下错误:

有什么建议吗?

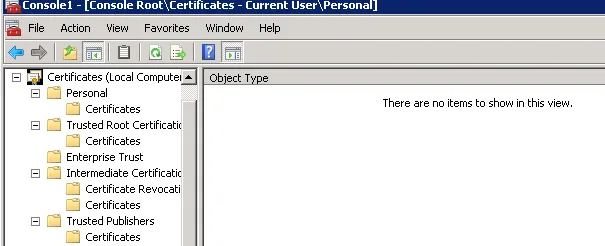

接下来,我将*.pfx文件导入到MMC的证书管理器中,并将其放置在本地计算机\个人节点中:

接下来,我将*.pfx文件导入到MMC的证书管理器中,并将其放置在本地计算机\个人节点中: