在Azure Pipelines任务中,我试图创建并推送一个新的分支。我能够使用

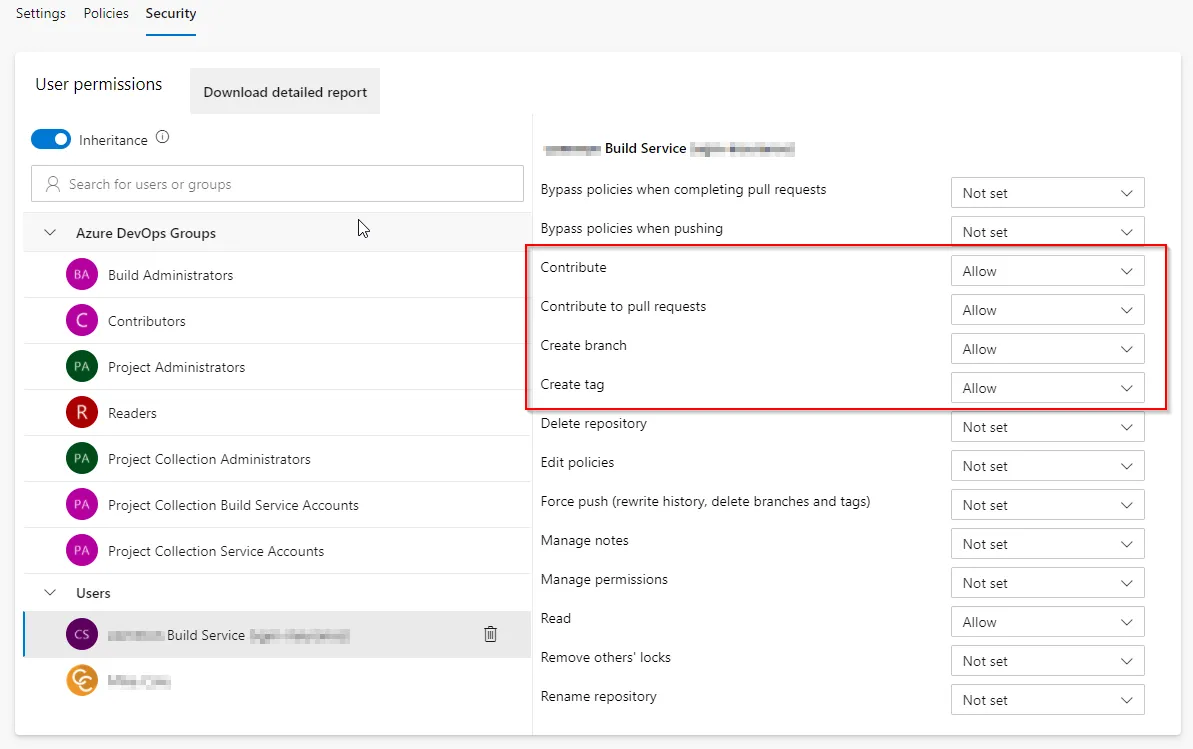

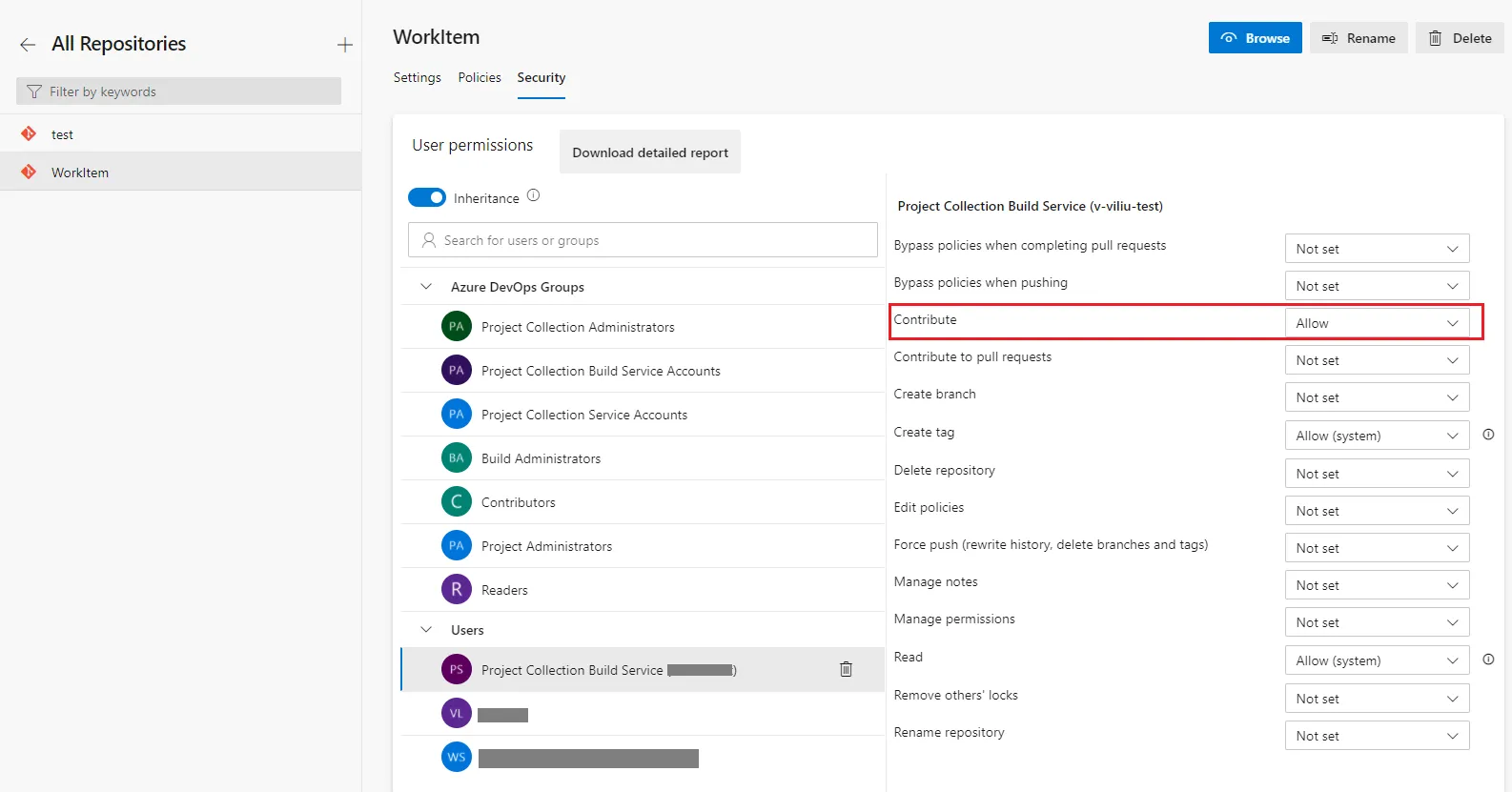

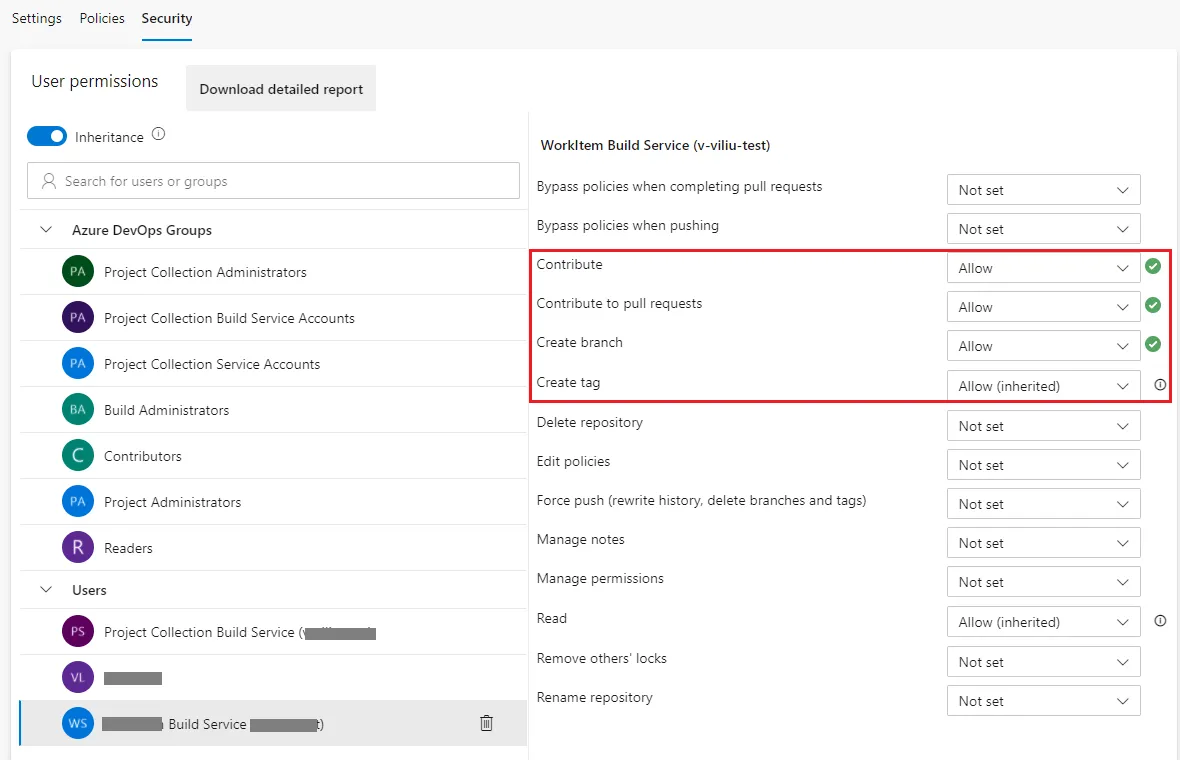

如果我检查我的仓库安全性,我会看到构建服务用户和项目集合构建服务帐户组都将Contribute、Create Branch、Contribute to pull request和Create Tag权限设置为“允许”,根据我所做的所有研究,这应该是我需要做的全部。

我该如何解决这个问题?我认为要么我漏掉了一些愚蠢的东西,要么存在权限继承问题。然而,如果我在仓库本身上设置安全性,我的假设是应该覆盖任何继承的权限。

管道:

$(System.AccessToken)变量克隆存储库,但是当我尝试推送新分支时,出现以下错误:remote: TF401027: You need the Git 'GenericContribute' permission to perform this action. Details: identity 'Build\(GUID)', scope 'repository'.

如果我检查我的仓库安全性,我会看到构建服务用户和项目集合构建服务帐户组都将Contribute、Create Branch、Contribute to pull request和Create Tag权限设置为“允许”,根据我所做的所有研究,这应该是我需要做的全部。

我该如何解决这个问题?我认为要么我漏掉了一些愚蠢的东西,要么存在权限继承问题。然而,如果我在仓库本身上设置安全性,我的假设是应该覆盖任何继承的权限。

管道:

steps:

- powershell: |

git -c http.extraheader="AUTHORIZATION: bearer $(System.AccessToken)" clone "https://repoaddress/_git/common"

cd common

git checkout develop

git checkout -b release/$(build.buildNumber) $(build.buildNumber)

git -c http.extraheader="AUTHORIZATION: bearer $(System.AccessToken)" push -u origin HEAD

displayName: 'Create Branch From Tag'